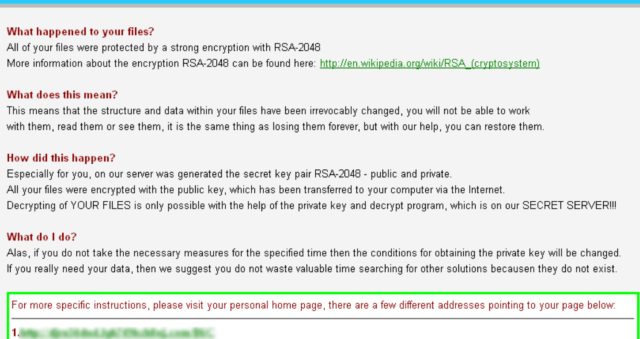

Avevamo già parlato mesi fa di un pericoloso ransomware, denominato Cryptolocker, capace di criptare e rendere inutilizzabili file e documenti all’interno del vostro PC. In tantissimi sono caduti nella trappola di questo team di hackers, che tramite delle email molto credibili, sono riusciti a diffondere questo pericoloso virus. L’obbiettivo è quello di ricattare il malcapitato di turno, fornendo la decriptazione dei files, dopo aver pagato un riscatto in bitcoin (moneta virtuale non tracciabile). Col passare del tempo si sono susseguiti tools di recupero, metodi per tentare di ripristinare i propri file, ma allo stesso modo i team di hackers hanno rilasciato nuove versioni del ransomware, capaci di eludere qualsiasi tentativo di recupero o decriptazione, come l’ultimissimo Teslacrypt 3.0. Pochi giorni fa infatti, c’è stata una nuova ondata di email che ha diffuso su larga scala la recente versione del virus, colpendo tantissimi utenti italiani. Il metodo è sempre lo stesso, ovvero una email con allegato un archivio zip (file compresso) contenente un file javascript rinominato come “fattura” o “nota di credito“, e che una volta scaricato permetterà al Teslacrypt 3.0 di diffondersi e rendere i vostri file inutilizzabili.

Attualmente non ci sono metodi conosciuti e sicuri per poter decriptare i file e i documenti infettati dal Teslacrypt 3.0 e anche il tentativo disperato di pagare il riscatto non garantisce assolutamente la decriptazione e il recupero dei dati, quindi è assolutamente sconsigliato.

AGGIORNAMENTO. Sembra che alcune aziende specializzate in recupero dati, offrano la “Possibilità” di decriptare i file infetti dal ransomware. Parliamo di “possibilità” perché le stesse aziende in questione non garantiscono al 100% il recupero. La procedura, anche nel caso non vada a buon fine, prevede dei costi anche abbastanza importanti, ma per gli utenti che davvero vogliono provarle tutte, consigliamo di tentare tramite queste aziende, invece di pagare il riscatto al team di hackers che diffuso il virus.